Temas a estudiar par una entrevisa de trabajo como desarrollador senior

Este blog deberia ser parte de mi curriculum para asi evitar la fatiga de que me pregunten que se hacer, bueno

contenido:

solid

acid

bd relacionales vs no relacionales

Autorización vs autenticación

Códigos http

arquitecturas limpias

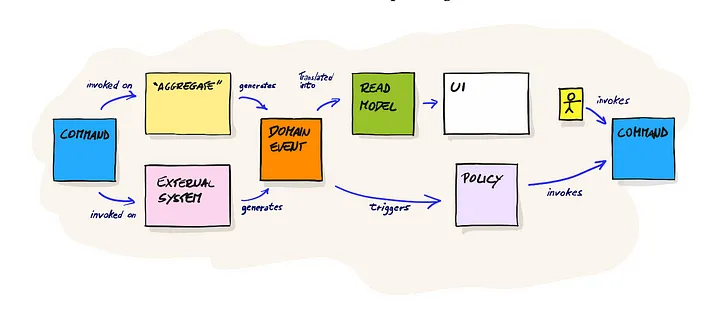

ddd

arquitecturas hexagonales

rest vs soap

datadog, new relic, kibana

alertamientos en datadog

trazabilidad distribuida

Patrones de diseño

Patrones de Arquitectura

Git flow

Apis

colas

hilos

Infra en la nube

Manejo de Jira

patrones de pruebas unitarias

crear servicios rest

pruebas de estres y de carga

SOLID

representa los cinco principios básicos de la programación orientada a objetos.

Los principios SOLID son un conjunto de cinco principios de diseño de software que buscan mejorar la estructura y mantenibilidad del código. Estos principios fueron introducidos por Robert C. Martin y son ampliamente utilizados en el desarrollo de software orientado a objetos. Aquí hay un breve resumen de cada uno de los principios SOLID:

- Principio de Responsabilidad Única (Single Responsibility Principle - SRP):

Un objeto debe tener solo una razón para cambiar. Cada clase debe tener una única responsabilidad y motivo para cambiar, lo que ayuda a mantener el código más modular y fácil de entender.

- Principio de Abierto/Cerrado (Open/Closed Principle - OCP):

Las entidades de software (clases, módulos, funciones, etc.) deben estar abiertas para la extensión pero cerradas para la modificación.

Se busca lograr la extensibilidad sin tener que cambiar el código existente. Esto se logra mediante el uso de interfaces y la implementación de nuevas clases en lugar de modificar las existentes.

- Principio de Sustitución de Liskov (Liskov Substitution Principle - LSP):

Los objetos de un programa deben ser sustituibles por instancias de sus subtipos sin afectar la corrección del programa.

Esto garantiza que las clases derivadas puedan reemplazar a sus clases base sin cambiar la lógica del programa.

- Principio de Segregación de Interfaces (Interface Segregation Principle - ISP):

Un cliente no debe verse obligado a depender de interfaces que no utiliza.

Se busca dividir interfaces grandes en interfaces más pequeñas y específicas para que las clases solo implementen lo que necesitan.

- Principio de Inversión de Dependencias (Dependency Inversion Principle - DIP):

Las dependencias deben ser hacia abajo, es decir, hacia abstracciones, y no hacia detalles concretos.

Se busca invertir la dirección de las dependencias, fomentando la dependencia de abstracciones en lugar de implementaciones concretas.

Estos principios SOLID proporcionan pautas valiosas para escribir código que sea más fácil de entender, modificar y mantener, promoviendo la flexibilidad y la escalabilidad en el desarrollo de software.

ACID

ACID es un acrónimo que representa cuatro propiedades esenciales en el diseño y la gestión de sistemas de bases de datos. Estas propiedades aseguran la integridad y la consistencia de las transacciones en un entorno de base de datos relacional. Aquí tienes un resumen de cada uno de los elementos de ACID:

- Atomicidad (Atomicity):

Una transacción se considera como una operación única e indivisible.

Se ejecuta en su totalidad o no se ejecuta en absoluto.

Si ocurre algún error durante la transacción, se revierte completamente a su estado anterior (rollback).

- Consistencia (Consistency):

La base de datos debe pasar de un estado válido a otro estado válido después de que una transacción se haya completado.

Garantiza que las restricciones de integridad y reglas del negocio se mantengan antes y después de cada transacción.

- Aislamiento (Isolation):

Cada transacción debe ser independiente de otras transacciones que se estén ejecutando simultáneamente.

El aislamiento evita que los efectos de una transacción sean visibles para otras transacciones hasta que se complete.

- Durabilidad (Durability):

Después de que una transacción ha sido confirmada (committed), sus efectos son permanentes y persisten incluso en caso de fallo del sistema.

La durabilidad asegura que los cambios realizados por las transacciones se almacenen de forma permanente y no se pierdan.

Estas propiedades ACID son fundamentales para garantizar la fiabilidad y la coherencia de las operaciones en sistemas de bases de datos, especialmente en entornos empresariales donde la integridad de los datos es crítica.

OJO

En lugar de ACID, algunas bases de datos NoSQL se rigen por el teorema CAP (Consistency, Availability, Partition Tolerance), que establece que en un sistema distribuido, es imposible garantizar simultáneamente consistencia perfecta, disponibilidad total y tolerancia a particiones en caso de fallas de red.

bd relacionales vs no relacionales

A continuación, te presento una comparación entre bases de datos relacionales (RDBMS) y bases de datos no relacionales (NoSQL), destacando algunas de las principales diferencias y características de ambos tipos:

- Bases de Datos Relacionales (RDBMS):

- Estructura de Datos:

Tablas Relacionales: Utilizan tablas con filas y columnas interrelacionadas.

Esquema Fijo: El esquema de la base de datos está predefinido y sigue una estructura fija.

- Lenguaje de Consulta: SQL (Structured Query Language): Utilizan SQL como lenguaje estándar para realizar consultas y manipular datos.

- Escalabilidad Vertical:

- Transacciones ACID: ACID: Siguen los principios ACID para garantizar consistencia y confiabilidad en las transacciones.

- Esquema Riguroso: Esquema Riguroso: Requieren un esquema predefinido y riguroso que debe ser seguido.

- Bases de Datos No Relacionales (NoSQL):

- Modelos de Datos Variados: Documentos, Grafos, Clave-Valor, Columnares: Pueden utilizar modelos como documentos, grafos, clave-valor o columnares, ofreciendo flexibilidad en la estructura de los datos.

- Lenguajes de Consulta Variados: No Estándarizado: No existe un lenguaje de consulta único. Cada tipo de NoSQL puede tener su propia interfaz y lenguaje específico.

- Escalabilidad Horizontal: Escalabilidad Horizontal: Suelen escalarse horizontalmente, distribuyendo la carga en varios nodos para mejorar el rendimiento.

- Consistencia Eventual: Consistencia Eventual: Algunas bases de datos NoSQL permiten consistencia eventual en lugar de consistencia inmediata.

- Esquema Dinámico: Esquema Dinámico: No requieren un esquema fijo y permiten la adición de campos sin una estructura rígida.

- Escenarios de Uso:

Bases de Datos Relacionales:

Aplicaciones con estructuras de datos bien definidas.

Necesidades de integridad referencial y transacciones complejas.

Escenarios donde la consistencia inmediata es crítica.

Bases de Datos No Relacionales:

Grandes volúmenes de datos y escenarios de escalabilidad horizontal.

Modelado de datos flexible o semi-estructurado.

Aplicaciones web modernas con requisitos de velocidad y flexibilidad.

Es importante señalar que la elección entre bases de datos relacionales y no relacionales depende de los requisitos específicos del proyecto y las características de los datos que se manejan. En muchos casos, las organizaciones optan por utilizar ambos tipos de bases de datos según las necesidades particulares de cada componente de su sistema.

Autorización vs autenticación

La autenticación y la autorización son dos conceptos clave en la seguridad de la información y el acceso a sistemas. Aunque a menudo se mencionan juntas, representan aspectos diferentes del control de acceso y la gestión de identidades. Aquí hay una explicación de cada uno:

Autenticación:

Definición: Es el proceso de verificar la identidad de un usuario, sistema o entidad para asegurarse de que sea quien dice ser.

Objetivo: Garantizar que la persona o entidad que intenta acceder a un sistema es realmente quien afirma ser.

Métodos Comunes: Contraseñas, tarjetas de acceso, huellas dactilares, certificados digitales, etc.

Ejemplo: Ingresar un nombre de usuario y contraseña al iniciar sesión en una cuenta.

Autorización:

Definición: Es el proceso de determinar qué acciones o recursos un usuario, sistema o entidad tiene permitido acceder o realizar después de haber sido autenticado.

Objetivo: Controlar y gestionar los privilegios y permisos de un usuario o entidad en un sistema o aplicación.

Métodos Comunes: Roles, permisos, políticas de acceso, etc.

Ejemplo: Después de iniciar sesión (autenticación exitosa), un usuario autorizado tiene acceso a ciertas funciones o datos específicos según sus permisos.

En resumen, la autenticación se centra en verificar la identidad, asegurándose de que alguien es quien dice ser, mientras que la autorización se ocupa de los permisos y derechos de acceso después de que la autenticación ha tenido lugar. Ambos conceptos son cruciales para garantizar la seguridad y el control de acceso en sistemas informáticos y aplicaciones. Un sistema típicamente requerirá autenticación primero para determinar quién es el usuario, y luego la autorización se aplica para determinar qué acciones o recursos se le permiten a ese usuario específico.

Códigos http

Los códigos de estado HTTP (Hypertext Transfer Protocol) son indicadores numéricos que el servidor web envía al cliente para proporcionar información sobre el estado de la solicitud que acaba de realizarse. Estos códigos están divididos en cinco clases, cada una con un rango específico. Aquí se presentan algunos de los códigos HTTP más comunes, junto con sus significados:

1xx - Respuestas informativas:

100 - Continuar: Indica que el servidor ha recibido la parte inicial de la solicitud y está esperando el resto.

2xx - Respuestas exitosas:

200 - OK: Indica que la solicitud ha sido exitosa.

201 - Creado: Indica que la solicitud ha sido cumplida y ha resultado en la creación de un nuevo recurso.

204 - Sin contenido: Indica que la solicitud se ha procesado con éxito, pero no hay contenido para devolver.

3xx - Redirecciones:

301 - Movido permanentemente: Indica que la URI del recurso solicitado ha sido cambiada permanentemente.

302 - Encontrado (o Movido temporalmente): Indica que la URI del recurso solicitado ha sido cambiada temporalmente.

304 - No modificado: Indica que la versión del recurso actual en el cliente está actualizada y no se volverá a enviar.

4xx - Errores del cliente:

400 - Solicitud incorrecta: Indica que la solicitud no pudo ser entendida o procesada por el servidor debido a una sintaxis incorrecta.

401 - No autorizado: Indica que se necesita autenticación o la autenticación proporcionada es incorrecta.

403 - Prohibido: Indica que el servidor entiende la solicitud, pero se niega a autorizarla.

404 - No encontrado: Indica que el servidor no ha encontrado el recurso solicitado.

5xx - Errores del servidor:

500 - Error interno del servidor: Indica que el servidor encontró una situación inesperada que impidió que la solicitud fuera completada.

502 - Bad Gateway: Indica que el servidor, mientras actuaba como puerta de enlace o proxy, recibió una respuesta no válida del servidor ascendente o principal al intentar cumplir la solicitud.

Estos son solo algunos ejemplos y hay muchos más códigos HTTP, cada uno con su significado específico. Los códigos de estado HTTP son útiles para diagnosticar y solucionar problemas relacionados con las interacciones entre clientes y servidores web.

Arquitecturas limpias

La arquitectura limpia, en el contexto del desarrollo de software, se refiere a un conjunto de principios y patrones de diseño que buscan crear sistemas de software que sean fáciles de entender, mantener y escalar. Estas arquitecturas promueven la separación de preocupaciones, la modularidad y la escalabilidad. Uno de los conceptos fundamentales en arquitecturas limpias es la dependencia inversa, que implica que las capas internas de un sistema no deben depender de las capas externas.

Aquí hay algunos principios comunes en arquitecturas limpias:

- Independencia de Frameworks: Las decisiones sobre frameworks y herramientas deben restringirse a las capas más externas del sistema. Las capas internas no deben estar vinculadas directamente a un framework específico, lo que facilita la adaptación a cambios tecnológicos.

- Independencia de la Interfaz de Usuario: Las capas internas no deben depender directamente de la interfaz de usuario. Debería ser posible cambiar la interfaz de usuario sin afectar la lógica empresarial subyacente.

- Principio de Responsabilidad Única (SRP): Cada módulo o clase debe tener una razón para cambiar, es decir, debe tener una única responsabilidad. Esto promueve la cohesión y facilita el mantenimiento del código.

- Principio de Abierto/Cerrado (OCP): Las entidades de software (clases, módulos, funciones, etc.) deben ser abiertas para la extensión pero cerradas para la modificación. Esto implica que se pueden agregar nuevas funcionalidades sin cambiar el código existente.

- Principio de Sustitución de Liskov (LSP): Las clases derivadas deben poder reemplazar a sus clases base sin afectar la correctitud del programa. Esto garantiza la consistencia del comportamiento de las clases en una jerarquía de herencia.

- Inversión de Dependencias (DIP): Las capas internas no deben depender de capas externas, sino al revés. La inversión de dependencias busca lograr flexibilidad y facilitar la prueba unitaria al permitir la sustitución de componentes sin afectar la lógica central.

- Testabilidad: Las arquitecturas limpias favorecen la testabilidad. Las capas internas deben ser independientes y fácilmente testables, lo que facilita la implementación de pruebas unitarias y la validación del correcto funcionamiento del sistema.

Estos principios buscan crear sistemas que sean flexibles, mantenibles y que puedan evolucionar con el tiempo sin comprometer su integridad. Cabe destacar que la aplicación de estos principios puede variar según el contexto y los requisitos específicos del proyecto.

Ejemplos:

Aquí te presentaré varios ejemplos de arquitecturas limpias que se basan en los principios generales mencionados anteriormente. Cabe destacar que estas arquitecturas pueden adaptarse y combinarse según las necesidades específicas de un proyecto, y no hay una única "arquitectura limpia" que sea aplicable a todos los casos. Algunas de las arquitecturas más conocidas incluyen:

Clean Architecture (Arquitectura Limpia):

Propuesta por Robert C. Martin en su libro "Clean Architecture".

Capas principales: Entidades, Casos de uso, Adaptadores de interfaces y Entidades externas.

Enfoca la independencia de frameworks y la separación de preocupaciones.

Hexagonal Architecture (Arquitectura Hexagonal o Puertos y Adaptadores):

Propuesta por Alistair Cockburn.

Capas principales: Dominio, Puertos (interfaces), Adaptadores (implementaciones de interfaces).

El dominio no depende de las capas externas; las capas externas se adaptan al dominio.

Onion Architecture (Arquitectura Cebolla):

Introducida por Jeffrey Palermo.

Capas concéntricas: Núcleo (dominio), Capa de servicios de aplicación, Capa de interfaz de usuario, Capa de infraestructura.

La dirección de la dependencia va del exterior hacia el interior.

Model-View-ViewModel (MVVM):

Utilizado comúnmente en aplicaciones de interfaz de usuario, especialmente en entornos como WPF y Xamarin.

Capas principales: Modelo (datos y lógica de negocio), Vista (interfaz de usuario), ViewModel (intermediario que conecta la vista con el modelo).

Event-Driven Architecture (Arquitectura Orientada a Eventos):

Enfocada en la propagación de eventos y reacciones a esos eventos.

Capas principales: Productor de eventos, Canal de eventos, Consumidor de eventos.

Promueve la escalabilidad y la desacoplación de componentes.

Microservices Architecture (Arquitectura de Microservicios):

Divide una aplicación en servicios independientes y autónomos.

Cada microservicio tiene su propia lógica de negocio y base de datos.

Favorece la escalabilidad, la implementación independiente y la tolerancia a fallos.

Estos son solo ejemplos y existen otras variantes y combinaciones de estas arquitecturas limpias. La elección de la arquitectura dependerá de los requisitos específicos del proyecto, la naturaleza del dominio y las preferencias del equipo de desarrollo.

DDD contextos delimitados, el marico excel oscuro

https://medium.com/bancolombia-tech/domain-driven-design-en-bancolombia-de-lo-estrat%C3%A9gico-a-lo-t%C3%A1ctico-6e71a7a81c3a

Arquitecturas hexagonales

La Arquitectura Hexagonal, también conocida como Arquitectura de Puertos y Adaptadores, es un enfoque de diseño de software propuesto por Alistair Cockburn. La idea central es crear un sistema que sea independiente de frameworks externos, interfaces de usuario y bases de datos, lo que facilita la prueba unitaria y la adaptación a cambios tecnológicos. Aquí se describen los componentes principales de la Arquitectura Hexagonal:

- Dominio (Núcleo):

En el centro de la arquitectura se encuentra el dominio, que contiene la lógica de negocio y las entidades fundamentales del sistema.

Este componente no depende de ninguna capa externa y define las reglas y operaciones centrales del sistema.

- Puertos (Interfaces):

Los puertos son puntos de entrada y salida que conectan el dominio con el mundo exterior.

Se definen interfaces que representan los servicios que el dominio necesita o proporciona.

Los puertos son agnósticos respecto a la implementación y se centran en las operaciones del dominio.

- Adaptadores (Implementaciones):

Los adaptadores son responsables de implementar las interfaces definidas en los puertos.

Hay adaptadores específicos para interactuar con diferentes tecnologías, como adaptadores de base de datos, adaptadores de interfaz de usuario, adaptadores de servicios externos, etc.

Estos adaptadores son los encargados de traducir las operaciones del dominio en llamadas concretas a la tecnología subyacente.

La idea fundamental es que el núcleo del sistema (dominio) no dependa de ninguna tecnología o infraestructura externa, sino que se comunique a través de interfaces definidas en los puertos. Los adaptadores actúan como traductores que permiten que el núcleo interactúe con el mundo exterior.

Ventajas de la Arquitectura Hexagonal:

Independencia Tecnológica: Facilita la adaptación a cambios en tecnologías externas, ya que las dependencias se encuentran en las capas externas.

Pruebas Unitarias Simplificadas: La separación de la lógica de negocio del código específico de implementación facilita la creación de pruebas unitarias.

Flexibilidad y Mantenibilidad: Permite cambios en la implementación sin afectar la lógica de negocio central, facilitando la evolución del sistema.

Desacoplamiento: Las capas externas no conocen detalles internos del núcleo, lo que promueve el desacoplamiento y la modularidad.

Es importante destacar que la Arquitectura Hexagonal es un enfoque general y puede implementarse de diversas formas según las necesidades específicas del proyecto.

rest vs soap

REST (Representational State Transfer) y SOAP (Simple Object Access Protocol) son dos enfoques distintos para el diseño de servicios web, cada uno con sus propias características y casos de uso. Aquí hay algunas diferencias clave entre REST y SOAP:

- REST (Representational State Transfer):

Protocolo:

REST no es un protocolo en sí mismo, sino un conjunto de principios arquitectónicos que se basan en el uso de estándares web existentes, como HTTP.

Formatos de Datos:

Utiliza formatos de datos ligeros y comunes como JSON o XML para representar la información intercambiada entre clientes y servidores.

Estilo Arquitectónico:

Se basa en la arquitectura cliente-servidor y utiliza operaciones HTTP estándar (GET, POST, PUT, DELETE) para realizar operaciones en recursos.

Stateless (Sin Estado):

REST es sin estado, lo que significa que cada solicitud del cliente al servidor contiene toda la información necesaria para comprender y procesar la solicitud.

Flexibilidad:

Es más flexible y generalmente más fácil de implementar en comparación con SOAP. Se adapta bien a las aplicaciones web y servicios ligeros.

Escalabilidad:

Dada su naturaleza sin estado y la simplicidad de las operaciones HTTP, es altamente escalable y adecuado para sistemas distribuidos.

- SOAP (Simple Object Access Protocol):

Protocolo:

Es un protocolo estándar que define una estructura XML para mensajes intercambiados entre servicios web.

Formatos de Datos:

Utiliza XML como formato de datos para la representación de la información, que puede ser más verboso en comparación con JSON.

Estilo Arquitectónico:

Es un protocolo más estructurado y formal, basado en el intercambio de mensajes XML entre aplicaciones.

Stateful (Con Estado):

SOAP puede ser sin estado o con estado, lo que significa que puede mantener el estado de una conversación entre solicitudes.

WS- (WS-Security, WS-ReliableMessaging, etc.):*

SOAP tiene una serie de estándares adicionales (conocidos como WS-*) que proporcionan funcionalidades avanzadas, como seguridad y confiabilidad.

Uso en Empresas:

SOAP ha sido tradicionalmente más utilizado en entornos empresariales y aplicaciones más pesadas debido a su formalidad y capacidades de seguridad.

Selección entre REST y SOAP:

Si la simplicidad, la escalabilidad y la facilidad de uso son prioritarias, REST puede ser una buena elección.

Si se requiere una formalidad estructurada, seguridad avanzada y confiabilidad, SOAP puede ser más adecuado, especialmente en entornos empresariales.

La elección entre REST y SOAP depende del contexto y los requisitos específicos del proyecto. En muchos casos, la popularidad de REST ha aumentado debido a su simplicidad y flexibilidad.

datadog, new relic, kibana. (Dynatrace)

alertamientos en datadog (arquitectura de referencia y con cloudwatch, monitoreamos, esto hiba de la mano con una oficina)

7way (riesgos)

trazabilidad distribuida (manjeo de archivos parquet con el uso de firehose, todo lo que pasaba en los micros quedaba alli)

Patrones de diseño

Los patrones de diseño son soluciones probadas para problemas comunes en el diseño de software. Estos patrones ofrecen un enfoque estructurado y reutilizable para resolver ciertos problemas, mejorando la eficiencia y la calidad del software. Aquí hay algunos patrones de diseño comunes:

Patrones de Creación:

Singleton:

Garantiza que una clase tenga solo una instancia y proporciona un punto global de acceso a ella.

Factory Method:

Define una interfaz para crear un objeto, pero deja que las subclases alteren el tipo de objetos que se crearán.

Abstract Factory:

Proporciona una interfaz para crear familias de objetos relacionados o dependientes sin especificar sus clases concretas.

Builder:

Separa la construcción de un objeto complejo de su representación, permitiendo la creación de diferentes representaciones.

Prototype:

Crea nuevos objetos duplicando un objeto existente, permitiendo la creación de nuevos objetos mediante la copia de un prototipo.

Patrones de Estructura:

Adapter:

Permite que la interfaz de una clase existente sea utilizada como otra interfaz esperada por el cliente.

Decorator:

Añade responsabilidades adicionales a un objeto de manera dinámica, extendiendo su funcionalidad sin alterar su estructura.

Proxy:

Proporciona un representante o sustituto de otro objeto para controlar el acceso a él.

Bridge:

Desacopla una abstracción de su implementación, de modo que ambas puedan variar de forma independiente.

Composite:

Permite tratar a los objetos individuales y sus composiciones como objetos uniformes.

Patrones de Comportamiento:

Observer:

Define una dependencia uno a muchos entre objetos, de modo que cuando un objeto cambia su estado, todos sus dependientes son notificados y actualizados automáticamente.

Strategy:

Define una familia de algoritmos, encapsula cada uno y los hace intercambiables. Permite que el algoritmo varíe independientemente de los clientes que lo utilizan.

Command:

Encapsula una solicitud como un objeto, permitiendo parametrizar clientes con diferentes solicitudes, encolar solicitudes y soportar operaciones reversibles.

Chain of Responsibility:

Permite pasar una solicitud a través de una cadena de manejadores. Cada manejador decide si procesa la solicitud o la pasa al siguiente en la cadena.

State:

Permite a un objeto alterar su comportamiento cuando su estado interno cambia. El objeto parecerá cambiar su clase.

Estos son solo algunos ejemplos de patrones de diseño. La elección y aplicación de un patrón depende del problema específico que se está abordando y de los requisitos del sistema. Además, a menudo se combinan varios patrones para diseñar soluciones más complejas.

Patrones de Arquitectura - https://diegocv.github.io/architecture-s-calculator/front/index.html

Los patrones de arquitectura son soluciones estructurales de alto nivel que abordan problemas recurrentes en el diseño y la organización de sistemas de software a nivel arquitectónico. Aquí hay algunos patrones de arquitectura comunes:

1. Arquitectura en Capas (Layered Architecture):

Estructura la aplicación en capas, donde cada capa tiene una responsabilidad específica. Comúnmente, se dividen en capas de presentación, lógica de negocio y persistencia.

2. Modelo-Vista-Controlador (MVC):

Divide la aplicación en tres componentes principales: Modelo (lógica de negocio y datos), Vista (presentación) y Controlador (manejo de eventos y coordinación).

3. Modelo-Vista-Presentador (MVP):

Similar a MVC, pero el Presentador es responsable de manejar la lógica de presentación en lugar del Controlador.

4. Modelo-Vista-ViewModel (MVVM):

Diseñado para aplicaciones con interfaces de usuario ricas. Similar a MVP, pero el ViewModel es responsable de la presentación y la gestión del estado.

5. Arquitectura Hexagonal (Puertos y Adaptadores):

Estructura la aplicación alrededor de un núcleo (dominio) con puertos que permiten la comunicación con el exterior a través de adaptadores. Favorece la independencia tecnológica.

6. Microservices:

Descompone una aplicación en servicios pequeños, independientes y escalables. Cada servicio es autónomo y puede implementarse, actualizarse y escalarse de manera independiente.

7. Event-Driven Architecture (Arquitectura Orientada a Eventos):

Basada en la generación, detección y respuesta a eventos. Los componentes se comunican a través de eventos, lo que facilita la desaceleración y la escalabilidad.

8. Service-Oriented Architecture (SOA):

Organiza la aplicación como un conjunto de servicios interconectados. Los servicios se comunican a través de estándares bien definidos, como SOAP o REST.

9. Arquitectura de Módulos:

Divide la aplicación en módulos independientes y conectados. Cada módulo encapsula su propia lógica y datos.

10. Arquitectura de CQRS (Command Query Responsibility Segregation):

- Divide las operaciones de lectura y escritura en modelos de datos separados. Mejora la escalabilidad y el rendimiento al permitir optimizaciones específicas para cada tipo de operación.

11. Arquitectura Basada en Eventos (EDA):

- Similar a la Arquitectura Orientada a Eventos, pero se centra más en el flujo de eventos como elemento central en la organización del sistema.

12. Arquitectura de Tuberías y Filtros:

- Divide la funcionalidad en componentes independientes (filtros) que procesan los datos en una secuencia de pasos (tuberías).

Estos patrones de arquitectura ofrecen enfoques estructurales para diseñar sistemas robustos, escalables y mantenibles. La elección de un patrón dependerá de los requisitos específicos del sistema y las metas arquitectónicas. A menudo, se combinan varios patrones para abordar los desafíos complejos en el diseño de software.

Git flow

Git Flow es un modelo de ramificación para Git que proporciona una estructura clara y un conjunto de reglas para gestionar el flujo de trabajo en proyectos de software. Este modelo fue propuesto por Vincent Driessen y se ha vuelto bastante popular en el desarrollo de software colaborativo. Aquí se describen los conceptos clave de Git Flow:

Branches (Ramas):

Master:

Representa la rama principal del proyecto y siempre debe contener el código en producción.

Develop:

Rama de desarrollo donde se integran todas las características antes de ser enviadas a la rama principal (master).

Feature Branches (Ramas de Características):

Cada nueva funcionalidad se desarrolla en una rama separada creada a partir de la rama develop.

Release Branches (Ramas de Publicación):

Se crean para preparar una nueva versión para el lanzamiento. Se bifurcan de la rama develop y se fusionan tanto en develop como en master.

Hotfix Branches (Ramas de Parches):

Se utilizan para corregir problemas críticos en producción. Se bifurcan de master y se fusionan tanto en develop como en master.

Flujo de Trabajo:

Inicio de una nueva funcionalidad:

Crear una nueva rama de características: git checkout -b feature/nueva-funcionalidad.

Finalización de la funcionalidad:

Fusionar la rama de características en la rama develop: git merge feature/nueva-funcionalidad.

Inicio de una nueva versión:

Crear una nueva rama de publicación: git checkout -b release/1.0.0.

Correcciones de último minuto:

Realizar correcciones en la rama de publicación y fusionar en develop y master.

Finalización de una versión:

Fusionar la rama de publicación en develop y master.

Etiquetar la versión: git tag -a 1.0.0 -m "Versión 1.0.0".

Inicio de un parche (hotfix):

Crear una nueva rama de parche: git checkout -b hotfix/1.0.1.

Finalización del parche:

Fusionar la rama de parche en develop y master.

Etiquetar la versión corregida.

Ventajas del Git Flow:

Organización Estructurada: Proporciona una estructura clara para el desarrollo y la gestión de versiones.

Versionado Semántico: Facilita la implementación de versiones semánticas para un seguimiento más claro de las versiones del software.

Colaboración Facilitada: Permite a los equipos colaborar de manera efectiva al proporcionar un flujo de trabajo bien definido.

Desafíos del Git Flow:

Complejidad: Puede resultar complejo para proyectos pequeños o equipos no familiarizados con un flujo de trabajo estructurado.

Rigidez: Algunos proyectos pueden encontrar que la rigidez de este modelo no se adapta a sus necesidades específicas.

Es importante destacar que mientras Git Flow es una opción popular, existen otros modelos de ramificación y flujo de trabajo en Git, como GitHub Flow y GitLab Flow, que pueden adaptarse mejor a ciertos contextos. La elección del modelo dependerá de los requisitos y preferencias específicas del equipo de desarrollo.

Apis

API, que significa Interfaz de Programación de Aplicaciones (por sus siglas en inglés, Application Programming Interface), es un conjunto de reglas y definiciones que permite que dos aplicaciones se comuniquen entre sí. Las APIs actúan como puentes que permiten que diferentes partes de software se conecten y compartan información de manera estandarizada. Aquí hay algunos aspectos clave relacionados con las APIs:

Tipos de APIs:

APIs Web:

RESTful APIs: Basadas en el protocolo HTTP y siguen los principios de REST (Representational State Transfer).

SOAP APIs: Utilizan el protocolo XML para el intercambio de mensajes y operaciones basadas en servicios.

APIs de Bibliotecas:

Conjuntos de funciones y procedimientos que pueden ser utilizados por otras aplicaciones.

APIs de Sistema Operativo:

Permiten que las aplicaciones accedan y utilicen funciones del sistema operativo.

APIs de Hardware:

Facilitan la interacción con componentes de hardware, como controladores de dispositivos.

Principales Componentes de una API Web:

Recursos:

Representan las entidades o datos que se manipulan a través de la API.

Endpoints:

Son las URL específicas a las que se pueden enviar solicitudes para realizar operaciones en recursos.

Métodos HTTP:

Indican la operación que se desea realizar en un recurso (GET para obtener, POST para crear, PUT/PATCH para actualizar, DELETE para eliminar, etc.).

Formato de Datos:

Especifica cómo se estructura la información intercambiada entre el cliente y el servidor. Puede ser JSON, XML, u otros formatos.

Uso Común de APIs:

Integración de Servicios:

Permite que diferentes servicios web interactúen entre sí, facilitando la integración de funcionalidades.

Desarrollo de Aplicaciones:

Los desarrolladores utilizan APIs para acceder a servicios y recursos externos sin tener que entender su implementación interna.

Automatización:

Facilita la automatización de procesos al permitir que las aplicaciones se comuniquen y compartan datos de manera programática.

Obtención de Datos:

Muchas aplicaciones y servicios proporcionan APIs para que los desarrolladores puedan obtener datos actualizados y relevantes.

Ejemplos de APIs Populares:

Twitter API: Permite a los desarrolladores acceder a los datos de Twitter y realizar acciones en nombre de los usuarios.

Google Maps API: Facilita la integración de mapas y funciones de ubicación en aplicaciones.

GitHub API: Permite a los desarrolladores interactuar con los repositorios y datos de GitHub.

OpenWeatherMap API: Proporciona información meteorológica que los desarrolladores pueden integrar en sus aplicaciones.

Stripe API: Facilita la integración de pagos en línea en sitios web y aplicaciones.

El uso de APIs es esencial en el desarrollo de software moderno, ya que permite la construcción de aplicaciones más complejas, modulares y conectadas

colas

En el contexto de la informática y la programación, una cola es una estructura de datos que sigue el principio de "primero en entrar, primero en salir" (FIFO, por sus siglas en inglés, "First In, First Out"). Esto significa que el elemento que ingresa primero es el primero en ser retirado. Las colas se utilizan en diversos escenarios para organizar y gestionar datos de manera eficiente. Aquí hay algunas características clave sobre colas:

Características Principales de Colas:

Operaciones Básicas:

Encolar (enqueue): Agregar un elemento al final de la cola.

Desencolar (dequeue): Retirar el elemento que está en el frente de la cola.

Estructura Lineal:

La estructura de la cola sigue una secuencia lineal, donde cada elemento está conectado al anterior y al siguiente.

Frente y Final:

El frente de la cola es donde se realiza la operación de desencolar, y el final es donde se realiza la operación de encolar.

Principio FIFO:

El primer elemento en ser encolado será el primero en ser desencolado, manteniendo el orden de llegada.

Aplicaciones Comunes de Colas:

Procesamiento de Datos en Cola:

Se utiliza en situaciones donde los elementos deben ser procesados en el orden en que llegaron.

Gestión de Tareas:

En sistemas operativos y programación concurrente, las colas pueden utilizarse para gestionar tareas y procesos.

Búsqueda en Amplitud (BFS):

Se utiliza en algoritmos de búsqueda en grafos para recorrer niveles o capas de nodos.

Colas de Mensajes en Sistemas Distribuidos:

En arquitecturas distribuidas, las colas de mensajes ayudan a gestionar la comunicación entre componentes.

Sistemas de Manejo de Impresión:

En entornos donde se imprimen documentos, las colas pueden gestionar el orden de impresión.

Manejo de Solicitudes en Servidores Web:

Las colas pueden utilizarse para gestionar solicitudes de servicios web, evitando congestiones y mejorando el rendimiento.

hilos

En programación, un hilo (también conocido como proceso ligero o thread en inglés) es la unidad más pequeña de ejecución que puede ser programada por un sistema operativo. Los hilos comparten el mismo espacio de direcciones y recursos de un proceso, pero cada hilo tiene su propia ejecución independiente y puede ejecutar tareas concurrentemente con otros hilos en el mismo proceso. Aquí hay algunas características clave sobre hilos:

Características Principales de Hilos:

Proceso vs. Hilo:

Un proceso es una instancia de un programa en ejecución que tiene su propio espacio de direcciones y recursos. Un hilo es una entidad dentro de un proceso que comparte el mismo espacio de direcciones.

Multihilo:

La ejecución simultánea de múltiples hilos en un proceso se conoce como programación multihilo. Los hilos pueden ejecutar tareas de manera concurrente, lo que puede mejorar el rendimiento y la capacidad de respuesta de una aplicación.

Hilos Concurrentes vs. Paralelos:

Concurrencia: Los hilos se ejecutan de manera intercalada en el tiempo, compartiendo el mismo núcleo de CPU.

Paralelismo: Los hilos se ejecutan simultáneamente en múltiples núcleos de CPU.

Creación y Control:

Los hilos pueden ser creados y controlados por el sistema operativo o por la propia aplicación a través de las bibliotecas de manejo de hilos proporcionadas por el lenguaje de programación.

Comunicación entre Hilos:

Pueden compartir datos y comunicarse entre sí. La sincronización es esencial para evitar condiciones de carrera y asegurar la consistencia de los datos compartidos.

Tipos de Hilos:

Hilos de Usuario: Creados y gestionados por la aplicación.

Hilos del Sistema: Gestionados por el sistema operativo.

Uso Común de Hilos:

Interfaz de Usuario (UI) en Aplicaciones Gráficas:

Utilizar hilos permite que la interfaz de usuario responda a eventos mientras otras tareas se ejecutan en segundo plano.

Procesamiento en Segundo Plano:

Ejecutar tareas intensivas en CPU en segundo plano para no bloquear la interfaz de usuario.

Servidores Concurrentes:

Manejar múltiples solicitudes simultáneamente en servidores web o aplicaciones de red.

Operaciones de E/S (Entrada/Salida):

Realizar operaciones de E/S de manera asíncrona para evitar bloqueos.

Algoritmos Concurrentes:

Utilizar hilos para mejorar el rendimiento de algoritmos que pueden ejecutarse en paralelo.

Infra en la nube

La infraestructura en la nube, también conocida como "cloud computing", se refiere al uso de recursos de hardware y software proporcionados a través de Internet. En lugar de poseer y mantener servidores y otros componentes de infraestructura de forma local, las organizaciones pueden aprovechar servicios en la nube para almacenar datos, ejecutar aplicaciones y llevar a cabo diversas operaciones. Aquí hay algunas características y conceptos clave relacionados con la infraestructura en la nube:

Modelos de Implementación en la Nube:

Nube Pública:

Los recursos de la nube son propiedad y operados por un proveedor de servicios en la nube y están disponibles para el público en general. Ejemplos: AWS (Amazon Web Services), Azure (Microsoft), Google Cloud.

Nube Privada:

Los recursos de la nube están dedicados a una única organización. Pueden ser administrados internamente o por un tercero. Ofrece más control sobre la seguridad y la personalización.

Nube Híbrida:

Combina recursos de nube pública y privada, permitiendo que datos y aplicaciones se compartan entre ellas. Proporciona mayor flexibilidad y opciones para implementaciones específicas.

Servicios de la Nube (Modelos de Servicios):

Infraestructura como Servicio (IaaS):

Proporciona acceso a recursos de infraestructura (máquinas virtuales, almacenamiento, redes) de manera escalable y basada en demanda. Ejemplos: AWS EC2, Azure Virtual Machines.

Plataforma como Servicio (PaaS):

Ofrece una plataforma completa para el desarrollo, prueba y implementación de aplicaciones sin preocuparse por la infraestructura subyacente. Ejemplos: Google App Engine, Heroku.

Software como Servicio (SaaS):

Proporciona aplicaciones y servicios listos para usar a través de la nube, sin necesidad de instalación local. Ejemplos: Google Workspace, Microsoft 365.

Beneficios de la Infraestructura en la Nube:

Elasticidad y Escalabilidad:

Permite aumentar o reducir recursos según las necesidades, lo que mejora la eficiencia y reduce los costos.

Acceso Remoto:

Facilita el acceso a los recursos desde cualquier ubicación con conexión a Internet, lo que favorece el trabajo remoto y la colaboración.

Costos Flexibles:

Se paga por el uso real de recursos, evitando costos fijos asociados con la infraestructura local.

Despliegue Rápido:

Permite implementar aplicaciones y servicios rápidamente sin la necesidad de configurar y mantener hardware físico.

Escalabilidad Horizontal:

La capacidad de escalar agregando más instancias de recursos (como servidores) para manejar cargas de trabajo crecientes.

Resiliencia y Continuidad del Negocio:

Los proveedores de nube suelen ofrecer redundancia y respaldo automático, lo que mejora la resiliencia y garantiza la continuidad del negocio.

Desafíos y Consideraciones:

Seguridad y Privacidad:

La seguridad de los datos es una preocupación clave. Se deben implementar medidas adecuadas para proteger la información.

Conformidad Normativa:

Dependiendo de la industria, es importante cumplir con regulaciones específicas al almacenar y procesar datos.

Latencia y Ancho de Banda:

La distancia entre los servidores en la nube y los usuarios finales puede afectar la latencia. Se debe considerar la ubicación de los centros de datos.

Costos Gestionados:

Aunque la nube puede ofrecer flexibilidad de costos, es esencial administrar y optimizar los recursos para evitar gastos innecesarios.

La infraestructura en la nube ha transformado la forma en que las organizaciones gestionan y utilizan la tecnología, proporcionando una plataforma flexible y escalable para una variedad de aplicaciones y servicios.

Manejo de Jira - usaba vsts

Jira es una popular herramienta de gestión de proyectos y seguimiento de problemas desarrollada por Atlassian. Se utiliza ampliamente en la industria del desarrollo de software y en otros contextos para planificar, realizar un seguimiento y gestionar proyectos de manera colaborativa. Aquí hay una guía básica sobre el manejo de Jira:

1. Creación de Proyectos:

Inicia sesión en Jira y selecciona la opción para crear un nuevo proyecto.

Elige el tipo de proyecto adecuado para tus necesidades (como Scrum, Kanban, etc.).

Configura la información del proyecto, incluidos los detalles, la configuración del tablero y las opciones de permisos.

2. Creación y Gestión de Problemas (Issues):

Los problemas en Jira representan tareas, errores, historias de usuario, etc.

Crea un nuevo problema e ingresa detalles como el resumen, la descripción y las etiquetas.

Asigna problemas a usuarios específicos y establece prioridades y fechas de vencimiento.

3. Tableros (Boards):

Los tableros en Jira pueden ser Scrum o Kanban y proporcionan una vista visual de las tareas.

Utiliza filtros para mostrar solo los problemas que te interesan.

Personaliza las columnas del tablero para reflejar tu flujo de trabajo.

4. Sprints y Backlog (en Metodología Scrum):

En Scrum, los sprints son iteraciones de trabajo con una duración fija.

Añade problemas al backlog y planifica sprints con las tareas que se realizarán durante cada iteración.

5. Filtros y Búsquedas Avanzadas:

Utiliza la barra de búsqueda para buscar problemas específicos.

Crea filtros y búsquedas avanzadas para realizar consultas personalizadas.

6. Informes y Cuadros de Mando:

Jira proporciona informes predefinidos para mostrar el progreso del proyecto.

Personaliza informes y cuadros de mando para adaptarse a tus necesidades específicas.

7. Integraciones y Extensiones:

Jira se puede integrar con otras herramientas y servicios, como Confluence, Bitbucket y muchas más.

Explora la Atlassian Marketplace para encontrar extensiones que amplíen la funcionalidad de Jira.

8. Flujos de Trabajo (Workflows):

Configura flujos de trabajo para reflejar tu proceso de trabajo.

Personaliza los estados, transiciones y condiciones según tus necesidades específicas.

9. Notificaciones y Colaboración:

Configura notificaciones para mantener a los miembros del equipo informados sobre cambios importantes.

Utiliza funciones de comentarios y menciones para fomentar la colaboración.

10. Seguridad y Permisos:

Gestiona la seguridad y los permisos para controlar quién tiene acceso a qué partes del proyecto.

Configura roles y permisos según la estructura de tu equipo.

11. Automatización:

Utiliza reglas de automatización para realizar acciones automáticamente en respuesta a eventos específicos en Jira.

12. Actualizaciones y Mantenimiento:

Asegúrate de mantener Jira actualizado aplicando regularmente las actualizaciones y parches proporcionados por Atlassian.

Recuerda que la interfaz de usuario y las funcionalidades específicas pueden variar según la versión de Jira que estés utilizando. Además, la documentación oficial de Atlassian es una valiosa fuente de información y tutoriales para el manejo efectivo de Jira.

patrones de pruebas unitarias

Los patrones de pruebas unitarias son estrategias o enfoques comunes que se aplican al escribir pruebas unitarias para garantizar que el código sea robusto, confiable y fácilmente mantenible. A continuación, se presentan algunos patrones de pruebas unitarias que se utilizan comúnmente:

1. AAA: Arrange, Act, Assert:

Arrange: Configura el entorno de prueba, estableciendo el estado inicial.

Act: Ejecuta la operación o función que se va a probar.

Assert: Verifica que el resultado obtenido es el esperado.

2. Given-When-Then:

Similar al patrón AAA.

Given: Describe el estado inicial o contexto.

When: Describe la acción que se está probando.

Then: Describe el resultado esperado.

3. Red-Green-Refactor:

Red: Escribe una prueba que falle (roja), ya que aún no se ha implementado la funcionalidad.

Green: Implementa la funcionalidad mínima para que la prueba pase (verde).

Refactor: Mejora el código manteniendo la prueba verde.

4. Mocking:

Utiliza objetos simulados o "mocks" para aislar la unidad de código bajo prueba de sus dependencias externas.

Asegura que las pruebas se centren en la lógica específica de la unidad y no en el comportamiento de las dependencias.

5. Test-Driven Development (TDD):

Escribe las pruebas antes de implementar la funcionalidad.

Asegura que el código esté diseñado para ser testeable y cumpla con los requisitos específicos.

6. Parameterized Tests:

Escribe una sola prueba que se ejecuta con diferentes conjuntos de datos de entrada.

Evita duplicar código al probar escenarios similares.

7. Data-Driven Tests:

Define conjuntos de datos externos que se utilizan para ejecutar pruebas.

Útil para probar la misma lógica con múltiples conjuntos de datos de entrada.

8. Test Fixtures:

Configura un estado de prueba compartido para varias pruebas.

Asegura que las pruebas puedan ejecutarse de manera independiente y sin depender de otras pruebas.

9. Dependency Injection:

Inyecta dependencias en la unidad de código bajo prueba.

Facilita el aislamiento de las dependencias para realizar pruebas más efectivas.

10. State-Based vs. Interaction-Based Testing:

State-Based: Verifica el estado resultante después de una operación.

Interaction-Based: Verifica las interacciones entre objetos y funciones.

11. Golden Master Testing:

Captura la salida esperada de un sistema y la utiliza como referencia para futuras pruebas.

Asegura la consistencia del comportamiento a lo largo del tiempo.

12. Property-Based Testing:

Define propiedades que deben cumplirse en lugar de casos de prueba específicos.

Se utiliza para generar automáticamente conjuntos de datos de prueba.

Estos patrones de pruebas unitarias son herramientas y enfoques que los desarrolladores utilizan para mejorar la calidad del código a través de pruebas efectivas y mantenibles. La elección de un patrón dependerá del contexto y los requisitos específicos de la prueba y del código bajo examen.

crear servicios rest

Crear servicios REST efectivos requiere atención a diversos aspectos, desde el diseño de la API hasta la implementación y la seguridad. Aquí tienes algunos consejos para crear servicios REST de calidad:

1. Diseño de la API:

Sigue los Principios RESTful:

Utiliza las operaciones HTTP adecuadas (GET, POST, PUT, DELETE).

Diseña rutas (URIs) de manera lógica y significativa.

Emplea los códigos de estado HTTP de manera apropiada.

Nombres Significativos:

Usa nombres de recursos y atributos descriptivos.

Evita abreviaciones confusas y utiliza convenciones claras.

Versionamiento:

Considera agregar un número de versión a la API para manejar cambios sin romper la compatibilidad.

Documentación Clara:

Proporciona una documentación exhaustiva con ejemplos claros y precisos.

Utiliza herramientas como Swagger o OpenAPI para facilitar la generación de documentación.

2. Formato de Datos (Representación):

JSON como Predeterminado:

Utiliza JSON como formato predeterminado para la representación de datos debido a su simplicidad y popularidad.

Soporte para Otros Formatos:

Ofrece soporte opcional para otros formatos como XML según las necesidades de los consumidores de la API.

3. Seguridad:

Autenticación y Autorización:

Implementa mecanismos de autenticación sólidos (por ejemplo, OAuth) y autorización basada en roles.

Utiliza HTTPS para cifrar las comunicaciones.

Manejo de Contraseñas y Tokens:

Almacena contraseñas de manera segura y usa tokens de acceso con tiempos de expiración.

4. Manejo de Errores:

Códigos de Estado Adecuados:

Emplea códigos de estado HTTP adecuados para indicar el resultado de una operación.

Proporciona mensajes de error descriptivos y consistentes.

Formato de Respuestas de Error:

Define un formato claro y consistente para las respuestas de error, preferiblemente en formato JSON.

5. Optimización del Rendimiento:

Paginación:

Implementa la paginación para limitar el número de resultados devueltos en una sola solicitud.

Caché:

Utiliza cabeceras de caché HTTP para reducir la carga en el servidor y mejorar la velocidad de respuesta.

Compresión de Datos:

Habilita la compresión de datos para reducir el tamaño de las respuestas.

6. Pruebas Unitarias e Integración:

Pruebas Exhaustivas:

Implementa pruebas unitarias para cada componente y función de la API.

Realiza pruebas de integración para verificar la interoperabilidad de los componentes.

7. Control de Versiones:

Versionamiento Semántico:

Adhiérete a principios de versionamiento semántico para garantizar una gestión de versiones clara y coherente.

Manejo de Versiones Antiguas:

Proporciona un plan para manejar versiones antiguas de la API y la retirada gradual de funcionalidades.

8. Logs y Monitoreo:

Logs Detallados:

Implementa logs detallados para facilitar la identificación y resolución de problemas.

Monitoreo Continuo:

Utiliza herramientas de monitoreo para supervisar el rendimiento, la disponibilidad y los errores.

9. Optimización para Móviles:

Minimiza el Ancho de Banda:

Optimiza las respuestas para reducir el uso del ancho de banda, especialmente en aplicaciones móviles.

Formatos de Imágenes Eficientes:

Utiliza formatos de imágenes eficientes y escalables para mejorar el rendimiento en dispositivos móviles.

10. Escalabilidad:

Diseño Escalable:

Diseña la arquitectura de la API para escalar horizontal y verticalmente según sea necesario.

Caching y Distribución de Contenido:

Implementa estrategias de caché y distribución de contenido para mejorar la velocidad y reducir la carga del servidor.

Al seguir estos consejos, puedes crear servicios REST que sean eficientes, seguros y fáciles de mantener. Adaptar las mejores prácticas específicas a las necesidades de tu aplicación también es esencial para garantizar un rendimiento óptimo y una experiencia de desarrollo eficaz.

pruebas de estres y de carga

Las pruebas de estrés y de carga son tipos de pruebas de rendimiento diseñadas para evaluar cómo se comporta una aplicación bajo condiciones extremas o en situaciones de alta demanda. Ambos tipos de pruebas buscan identificar los límites y las debilidades del sistema antes de que se implemente en producción. A continuación, se describen estas pruebas:

Pruebas de Carga:

Objetivo:

Evaluar el rendimiento de la aplicación al someterla a una carga específica.

Escenario de Prueba:

Se simula un número esperado de usuarios concurrentes o transacciones para evaluar cómo responde la aplicación.

Métricas Evaluadas:

Tiempo de respuesta.

Utilización de recursos (CPU, memoria, ancho de banda).

Tasa de errores bajo carga.

Herramientas Utilizadas:

Apache JMeter, Gatling, Locust, Siege, entre otras.

Pasos:

Identificar los escenarios de uso más comunes.

Crear scripts de prueba para simular la carga esperada.

Ejecutar pruebas de carga para evaluar el rendimiento bajo diferentes niveles de carga.

Analizar los resultados y ajustar la configuración según sea necesario.

Pruebas de Estrés:

Objetivo:

Evaluar cómo se comporta la aplicación cuando se somete a cargas extremas o superiores a la capacidad prevista.

Escenario de Prueba:

Se aumenta gradualmente la carga hasta alcanzar o superar los límites del sistema.

Métricas Evaluadas:

Identificar el punto de quiebre o el punto en el que la aplicación deja de funcionar de manera aceptable.

Observar el comportamiento de la aplicación bajo condiciones extremas.

Herramientas Utilizadas:

Similar a las pruebas de carga, se pueden utilizar las mismas herramientas.

Pasos:

Establecer un punto de partida con una carga conocida y controlada.

Aumentar gradualmente la carga hasta alcanzar niveles extremos.

Evaluar el rendimiento, la estabilidad y la recuperación del sistema después de la prueba de estrés.

Identificar cuellos de botella, recursos agotados o puntos de falla críticos.

Consideraciones Generales:

Ambientes de Pruebas:

Realizar pruebas de carga y estrés en un entorno que sea lo más parecido posible al entorno de producción.

Análisis de Resultados:

Evaluar no solo el rendimiento bajo carga, sino también cómo se recupera la aplicación después de una carga intensiva.

Optimización y Ajuste:

Utilizar los resultados para realizar ajustes en la configuración, mejorar el rendimiento y resolver problemas identificados.

Automatización:

Automatizar las pruebas de carga y estrés para realizar evaluaciones regulares a lo largo del ciclo de vida de desarrollo.

Monitorización Continua:

Implementar herramientas de monitorización continua para identificar problemas de rendimiento en tiempo real.

Escalabilidad:

Evaluar la capacidad de escalar horizontal o verticalmente para manejar una mayor carga.

Estas pruebas son esenciales para garantizar que una aplicación pueda manejar condiciones extremas y proporcionar un rendimiento aceptable bajo cargas previstas o inesperadas. Al realizar pruebas de carga y estrés de manera regular, puedes identificar y mitigar problemas de rendimiento antes de que afecten a los usuarios finales.

Comentarios

Publicar un comentario